Abréviation de Secure Shell et Secure Sockets Layer, SSH et SSL sont deux protocoles partageant de nombreuses similitudes. Ils participent tous deux à mieux sécuriser les échanges d’informations sur le web. Cependant, il existe quelques différences majeures à connaître entre ces protocoles afin d’utiliser correctement les deux fonctionnalités. Il est crucial de posséder les connaissances nécessaires pour naviguer et utiliser SSH et SSL dans des contextes techniques.

Dans cet article, je vous présenterai le protocole SSH et le protocole SSL ainsi que leur fonction respective. Ensuite, je vous montrerai comment les configurer facilement afin de mieux protéger un site internet WordPress. Cet article peut également servir de cours introductif pour les professionnels et étudiants souhaitant approfondir leurs compétences en matière de sécurité des protocoles.

Sommaire de l’article

Qu’est-ce que le protocole de sécurité SSL (Secure Sockets Layer) ?

Comme nous l’avons mentionné précédemment, SSL est l’abréviation de « Secure Sockets Layer ». Il s’agit d’un protocole de sécurité qui aide à protéger la communication entre les navigateurs web et les serveurs. Ainsi, les données transmises entre les deux sont cryptées.

Si vous êtes gestionnaire de site WordPress, vous avez sans doute déjà installé un certificat SSL sur votre site. Celui-ci est nécessaire pour activer la navigation HTTPS.

Il est important de noter que, de nombreuses personnes l’appellent encore SSL. Ce terme est techniquement la version obsolète du protocole TLS (Transport Layer Security). En un mot, SSL 2.0 et SSL 3.0 sont désormais obsolètes et ont été mis à niveau vers TLS 1.2 et 1.3. Bien qu’il existe quelques différences, ils fonctionnent essentiellement de la même manière et servent le même objectif. Ainsi, pour cet article, nous l’appellerons SSL.

SSL aide à crypter vos données pendant qu’elles transitent afin d’empêcher les hackers de les intercepter et d’exécuter des attaques Man-in-the-Middle (MiTM). Le protocole SSL est appliqué aux serveurs via des certificats.

SSL a deux objectifs principaux : le cryptage des données et l’authentification. Le cryptage des données protège les informations sensibles telles que les informations de carte de crédit, les mots de passe et les numéros de sécurité sociale. Dans un même temps, l’authentification est utilisée pour vérifier l’identification du serveur et du navigateur.

Qu’est-ce que le protocole d’administration SSH (Secure Shell) ?

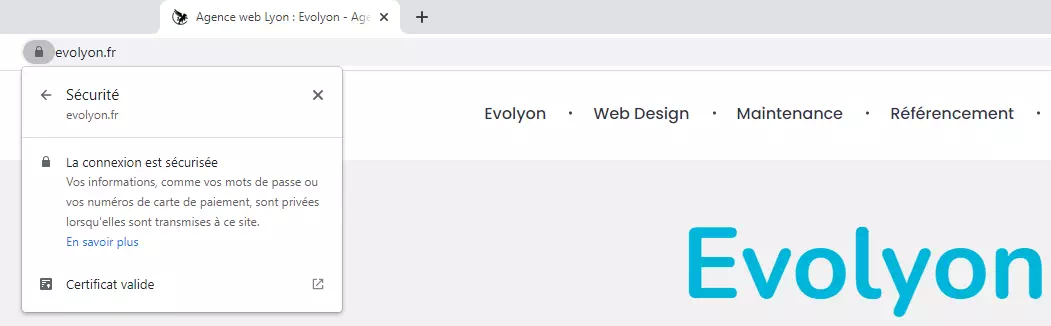

SSH signifie Secure Shell. Il s’agit d’un protocole cryptographique qui permet une connexion sécurisée à un serveur. Son objectif est d’aider à protéger les fichiers et les données de votre site contre la compromission lors de leur gestion via une connexion à distance. Fondamentalement, cela aide à protéger votre serveur.

Il y a de fortes chances que lorsque vous accédiez au serveur de votre site Web, cela se fasse via SSH. Il s’agit, par exemple, d’accéder au serveur d’origine situé chez votre fournisseur d’hébergement. Ce protocole permet de garantir que lorsque vous effectuez des tâches telles que l’ajout de nouveaux fichiers pour les plugins et les thèmes sur votre site WordPress, les pirates ne pourront pas intercepter ces données.

Cependant, vous n’aurez pas nécessairement besoin d’un accès SSH. Par exemple, l’une des raisons pour lesquelles de nombreux utilisateurs optent pour un hébergement WordPress mutualisé est qu’ils n’ont pas à gérer eux-mêmes les tâches techniques associées au serveur. Cependant, si vous possédez un profil plutôt technique ou si vous êtes un spécialiste WordPress, vous souhaiterez peut-être obtenir ce niveau de contrôle. Si tel est le cas, il est important de choisir un hébergeur qui offre un accès SSH.

Fonctionnalités de base de SSH

SSH (Secure Shell) est un protocole réseau essentiel pour établir une communication chiffrée entre deux machines. Il est particulièrement utile pour se connecter à distance à un serveur SSH, exécuter des commandes ou transférer des fichiers de manière sécurisée. Voici les fonctionnalités de base de SSH :

- Connexion à distance à un serveur SSH : SSH permet de se connecter à un serveur distant de manière sécurisée, en utilisant un terminal ou un shell.

- Exécution de commandes sur le serveur distant : Une fois connecté, vous pouvez exécuter des commandes directement sur le serveur, facilitant ainsi la gestion et la maintenance à distance.

- Transfert de fichiers sécurisé entre le client et le serveur : SSH permet de transférer des fichiers de manière sécurisée grâce à des outils comme SCP (Secure Copy Protocol).

- Navigation dans les répertoires et les fichiers du serveur distant : Vous pouvez parcourir les répertoires et gérer les fichiers sur le serveur distant comme si vous y étiez physiquement connecté.

Ces fonctionnalités de base font de SSH un outil indispensable pour les administrateurs système et les développeurs.

Fonctionnalités avancées de SSH

Authentification par clés (openssh)

L’authentification par clés est une méthode de connexion sécurisée qui utilise une paire de clés pour authentifier l’utilisateur. Cette méthode est plus sécurisée que l’authentification par mot de passe, car elle repose sur une clé publique et une clé privée pour chiffrer les données. Pour utiliser l’authentification par clés, il est nécessaire de générer une paire de clés à l’aide d’un outil comme OpenSSH. Cette méthode renforce la sécurité des connexions en éliminant les risques associés aux mots de passe faibles ou compromis.

Transfert de fichiers sécurisé (SFTP)

Le transfert de fichiers sécurisé (SFTP) est un protocole qui permet de transférer des fichiers de manière sécurisée entre un client et un serveur. SFTP utilise le protocole SSH pour chiffrer les données et garantir la sécurité des transferts de fichiers. Contrairement à FTP, SFTP assure que les données ne peuvent pas être interceptées ou altérées pendant le transfert, offrant ainsi une couche supplémentaire de sécurité pour les opérations de transfert de fichiers.

Sécurité de SSH

La sécurité de SSH est un aspect crucial pour garantir la confidentialité et l’intégrité des données. Voici quelques mesures pour améliorer la sécurité de SSH :

- Utiliser des mots de passe forts et uniques pour les comptes utilisateurs : Des mots de passe complexes et uniques réduisent le risque de compromission.

- Activer l’authentification à deux facteurs : Ajouter une couche de sécurité supplémentaire en exigeant une deuxième forme d’authentification.

- Utiliser des clés SSH pour authentifier les utilisateurs : Les clés SSH offrent une méthode d’authentification plus sécurisée que les mots de passe.

- Mettre à jour régulièrement les logiciels et les bibliothèques : Assurez-vous que votre système d’exploitation et vos outils SSH sont à jour pour corriger les vulnérabilités de sécurité.

- Utiliser des protocoles de chiffrement sécurisés pour les transferts de fichiers : Optez pour des protocoles de chiffrement robustes pour protéger les données en transit.

En suivant ces recommandations, vous pouvez renforcer la sécurité de vos connexions SSH et protéger vos données sensibles.

Créer une paire de clés pour une connexion sécurisée

Pour créer une paire de clés pour une connexion sécurisée, vous pouvez utiliser l’outil OpenSSH. Voici les étapes à suivre :

- Ouvrez une invite de commande : Sur votre terminal, exécutez la commande ssh-keygen pour générer une paire de clés.

- Suivez les instructions : Choisissez un emplacement pour enregistrer les clés et définissez un mot de passe pour la clé privée.

- Génération des clés : La paire de clés est générée et enregistrée dans l’emplacement choisi.

- Utilisation des clés : Utilisez la clé publique pour authentifier les utilisateurs et la clé privée pour chiffrer les données.

Il est crucial de conserver la clé privée en lieu sûr et de ne pas la partager avec quiconque. En suivant ces étapes, vous pouvez établir des connexions SSH sécurisées et protéger vos données contre les accès non autorisés.

Quelles sont les différences entre les protocoles SSH et SSL ?

Maintenant que nous en comprenons un peu plus sur chacun de ces protocoles de cryptage, examinons en quoi ils diffèrent. Vous trouverez ci-dessous trois différences clés entre SSH et SSL :

- Ils utilisent des ports différents. SSH fonctionne sur le port 22. SSL fonctionne sur le poste 443.

- Différentes formes d’authentification sont utilisées. SSH dispose d’un système d’authentification par nom d’utilisateur et mot de passe, contrairement à SSL. SSL utilise des certificats numériques et une infrastructure à clé publique. L’authentification n’a donc lieu que du côté serveur. Quant à lui, le protocole SSH utilise un processus en trois étapes :

- Vérification du serveur,

- Générateur de clé de session,

- Authentification du client.

- Ils sont utilisés pour différents types de cryptage. SSH est utilisé pour crypter la communication entre deux ordinateurs ou systèmes en ligne. Il permet aux utilisateurs d’exécuter des commandes à distance. D’autre part, SSL est utilisé pour crypter la communication entre les navigateurs et les serveurs – ou, en d’autres termes, entre les sites Web et les visiteurs.

Bien sûr, il existe des différences supplémentaires qui distinguent les deux. Cependant, les trois susmentionnés sont les plus importants à connaître.

Comment obtenir un protocole SSH ?

À présent, vous comprenez les principaux points concernant SSH vs SSL. Cependant, vous ne savez peut-être pas comment obtenir les deux pour votre site internet.

Commençons par SSH. Comme nous l’avons mentionné précédemment, le moyen le plus simple d’acquérir un accès SSH est de choisir un fournisseur d’hébergement qui offre ce niveau de contrôle. Le processus d’utilisation de SSH varie selon l’hôte. Par exemple, vous devez parfois demander son activation. D’autres fois, il peut être proposé en tant que fonctionnalité en un clic. Nous vous recommandons de vérifier auprès de votre hébergeur pour plus d’informations. Ils auront probablement des instructions ou des documents spécifiques auxquels vous pouvez vous référer.

Comment obtenir un certificat SSL gratuitement ?

Si vous recherchez un certificat SSL pour votre site Web, vous avez plusieurs options. L’une consiste à obtenir le certificat gratuitement en utilisant un site Web tel que Let’s Encrypt :

Comment passer son site WordPress en HTTPS facilement ?

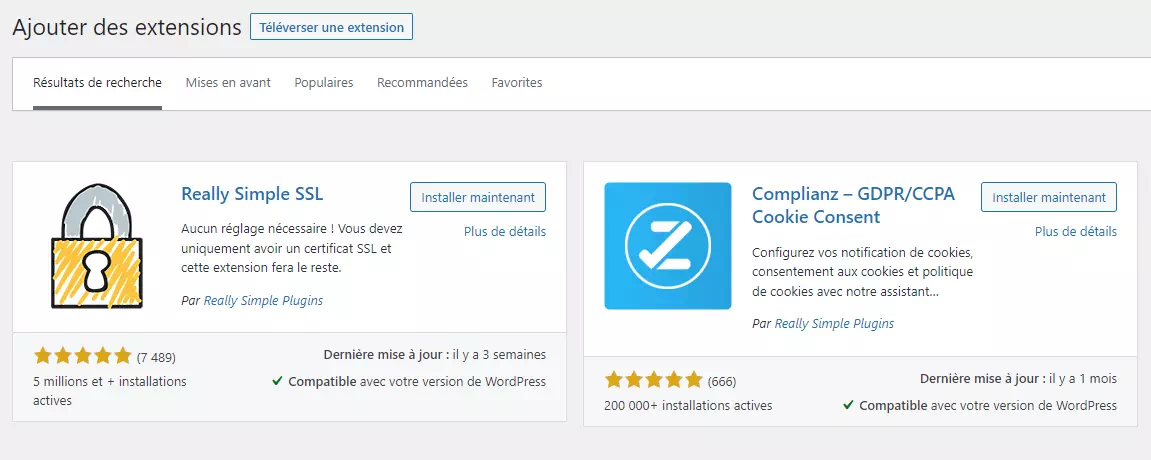

Vous pouvez également configurer le protocole SSL de votre site internet WordPress à l’aide d’un plugin tel que Really Simple SSL.

Cependant, une approche plus rapide et plus simple consiste simplement à demander à votre fournisseur d’hébergement s’il le propose. La plupart des hébergeurs incluront un certificat SSL gratuit avec leurs packs d’hébergement. Ils peuvent également fournir une fonctionnalité en un clic pour vous permettre de l’activer avec votre installation WordPress.

Conclusion sur les protocoles SSH & SSL

Lorsque vous gérez un site WordPress, il est essentiel de vous assurer que vous utilisez des méthodes sécurisées pour protéger vos données. Cela inclut l’utilisation de protocoles de cryptage et d’authentification afin que votre communication soit protégée contre les acteurs malveillants. SSH et SSL vous aident à le faire, mais faire la différence entre les deux peut-être difficile. Attention cependant a bien configurer votre certificat SSL afin d’éviter une éventuelle erreur 500 WordPress.

Comme nous en avons discuté dans cet article, il existe trois différences clés entre SSH et SSL :

- Le protocole SSL fonctionne sur le port 443, tandis que SSH fonctionne sur le port 22.

- Le protocole SSH utilise un système d’authentification par nom d’utilisateur/mot de passe, tandis que SSL utilise un certificat numérique.

- Le protocole SSH crypte la communication à distance entre les ordinateurs, tandis que SSL établit une connexion sécurisée entre les serveurs et les navigateurs.

Besoin d’aide pour paramétrer vos protocoles SSH & SSL sur votre site internet WordPress ? Contactez-un de nos experts WordPress de l’agence web à Lyon 3 !